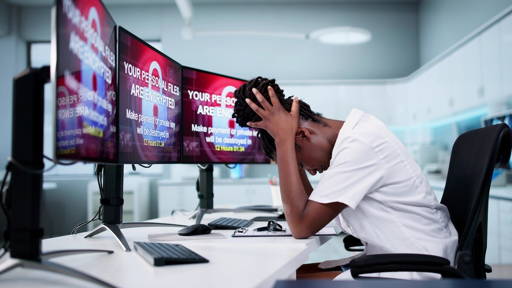

Beveiligingsexperts van McAfee hebben begin dit jaar een aantal beveiligingslekken gevonden in connectie infuuspompen van B.Braun. Daardoor konden kwaadwillenden op afstand in de pomp 'inbreken', de controle over het apparaat overnemen en de configuratie, zoals de dosering van de medicatie, veranderen. Het aanpassen van de configuratie en dosering was overigens alleen mogelijk wanneer de pomp in stand-by modus stond. De fabrikant heeft naar eigen zeggen de veiligheidslekken inmiddels gedicht.

In totaal ontdekten de onderzoekers vijf kwetsbaarheden die het in theorie mogelijk maken om de infuuspompen op afstand te voorzien van software om de bediening en instellingen te veranderen. De kwetsbaarheden werden begin dit jaar al ontdekt en door McAfee bij de fabrikant van de infuuspompen gemeld. B.Braun heeft de kwetsbaarheden van de infuuspomp in de periode daarna middels diverse software updates verholpen.

Daarnaast adviseert de fabrikant gebruikers ook rekening te houden met (standaard) beveiligingsprotocollen voor toegang tot netwerken en apparatuur, zoals het toepassen van multi-factor authenticatie, encryptie en het gebruik van een Intrusion Detection Systems (IDS) en.of Intrusion Prevention Systems (IPS).

Vijf kwetsbaarheden in infuuspompen

De fabrikant laat in een verklaring ook weten dat de kwetsbaarheden in de praktijk niet tot problemen geleid hebben. Dit betekent dus dat er geen gevallen bekend zijn waarbij de infuuspompen daadwerkelijk ook misbruikt zijn.

De kwetsbaarheden zijn ontdekt, en verholpen in de volgende producten: Perfusor® Space, Infusomat® Space, Infusomat® Space P, SpaceCom, Battery Pack SP with WiFi; Perfusor® compactplus, Infusomat® compactplus, Infusomat® P compactplus, Data module compactplus.

"Onder bepaalde omstandigheden kon een succesvolle exploitatie van deze kwetsbaarheden een aanvaller in staat stellen de configuratie van een aangesloten infuuspomp Perfusor®, Infusomat®, Infusomat® P van zowel de Space- als de compactplus-familie te wijzigen, waardoor de infusies kunnen veranderen na een succesvolle aanval", aldus de fabrikant.

B. Braun benadrukt ook dat er aan nogal wat voorwaarden 'voldaan' moest worden om de kwetsbaarheden te kunnen exploiteren. Zo moesten de infuuspompen aangesloten zijn op een netwerk en de aanvaller ook toegang hebben tot datzelfde netwerk. Wijzigingen konden daarnaast alleen doorgevoerd worden wanneer de infuuspompen uit of in stand-by modus stonden.

Zorginstellingen en andere klanten van de fabrikant die vragen hebben over deze kwestie kunnen zich per mail melden bij B. Braun via productsecurity@bbraun.com, of contact opnemen via hun leverancier.